Microsoft Teams’de hangi değişikliklerin ne zaman ve kim tarafından gerçekleştiğini denetlemek için Office 365’teki Audit log çözümünü kullanabilirsiniz. Bu yazımızda yine Microsot Teams genelinde yapılan aksiyonların denetimini inceliyor olacağız.

Audit log (Denetim günlüğü) nedir?

Denetim günlüğü, Office 365’te hem kullanıcı hem de BT yöneticisi etkinliğini görüntülemenize olanak tanıyan bir raporlama aracıdır. Örneğin, bir takım silindiğinde bu takımın kimin sildiğini tarih ve saat bazlı denetimi veya Teams’e ne zaman erişim sağlandığını öğrenmeniz gerektiğinde bu denetim aracını kullanbilirsiniz. Ayrıca bununla sınırlı kalmayıp, buna benzer bir çok aksiyon ve etkinlikler yer almaktadır. Tüm bu etkinlikler tek bir konsoldan arama yapmanızı sağlayan merkezi bir konuma kaydedilir. Kuruluşunuzdaki kullanıcıların ve yöneticilerin neler yaptığını öğrenmek için Office 365 denetim günlüğünde arama yapmanız yeterli olacaktır.

Audit log (Denetim günlüğü) aşağıdaki servisler üzerinde bir denetim yapmaktadır.

- SharePoint

- OneDrive

- Exchange

- Azure Active Directory

- Sway

- Microsoft Teams

- Power BI

- Yammer

- Dynamics 365

- File activities

- Page activities

- Folder activities

- Sharing and access request activities

- Synchronization activities

- Site administration

- Role administration activities

- eDiscovery

Microsoft Teams’de hangi etkinlik kaydedilir?

- Created team

- Deleted team

- Added channel

- Deleted channel

- Changed organization setting

- Changed team setting

- Changed channel setting

- Changed setting (legacy)

- User signed in to Teams

- Added bot to team

- Removed bot from team

- Added Tab

- Removed tab

- Added connector

- Removed Connector

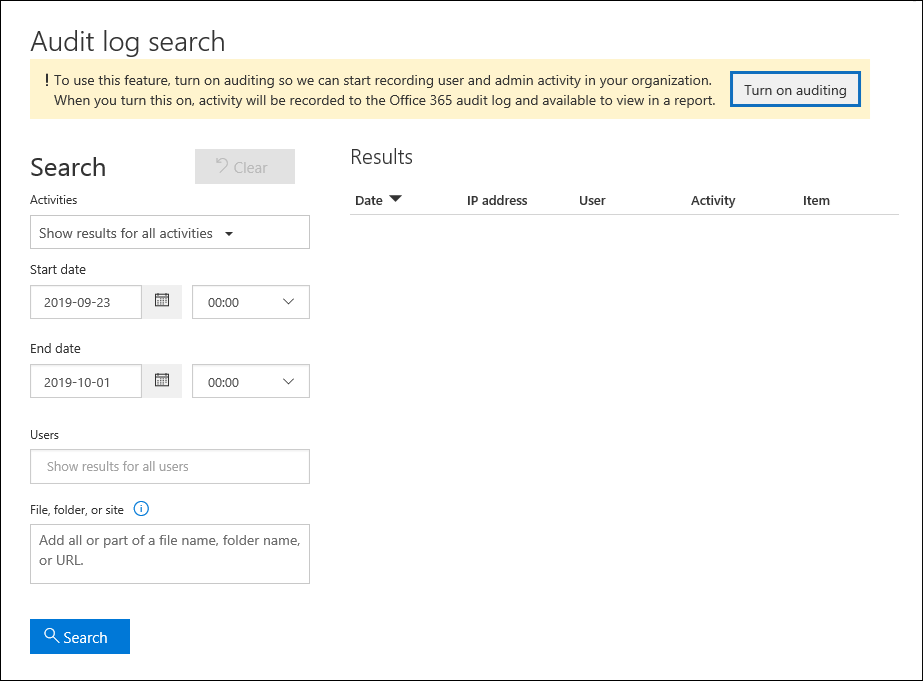

Audit log (Denetim günlüğü) Search nasıl aktif edilir

Microsoft 365’te denetim günlüğü aramasını açmak için Güvenlik ve Uyum Merkezi’ni veya PowerShell’i kullanabilirsiniz. Denetim günlüğünde arama yaptığınızda sonuçları döndürebilmeniz için denetim günlüğü aramasını açmanız birkaç saat sürebilir.Denetim günlüğü aramasını açmak için ilk olarak Güvenlik ve Uyumluluk Merkezi’ni kullanabilirsiniz.

- Güvenlik ve Uyumluluk Merkezi’nde Audit log search bölümüne geldiğinizde, kullanıcı ve yönetici etkinliğini kaydetmek için denetimin açılması gerektiğini belirten bir başlık görüntülenir.

- Turn on auditing‘e tıklayın.

Aynı pencere üzerinde Audit log’un (Denetim günlüğü) aktif edileceği, kullanıcı ve yönetici etkinliğini birkaç saat içinde hazırlanacağini bildirilir.

Audit log Search özelliğini PowerShell kullanayarak açmak için,

- Exchange Online PowerShell’e Bağlanma

- Office 365’te Audit log’u(Denetim günlüğü) PowerShell kullanılarak etkinleştirmek isterseniz, aşağıdaki komutu çalıştırın.

-

Şirketiniz için Audit log’u açmak istiyorsanız,

Set-AdminAuditLogConfig -UnifiedAuditLogIngestionEnabled $true

-

Yada kapatmak istiyorsanız.

Set-AdminAuditLogConfig -UnifiedAuditLogIngestionEnabled $false

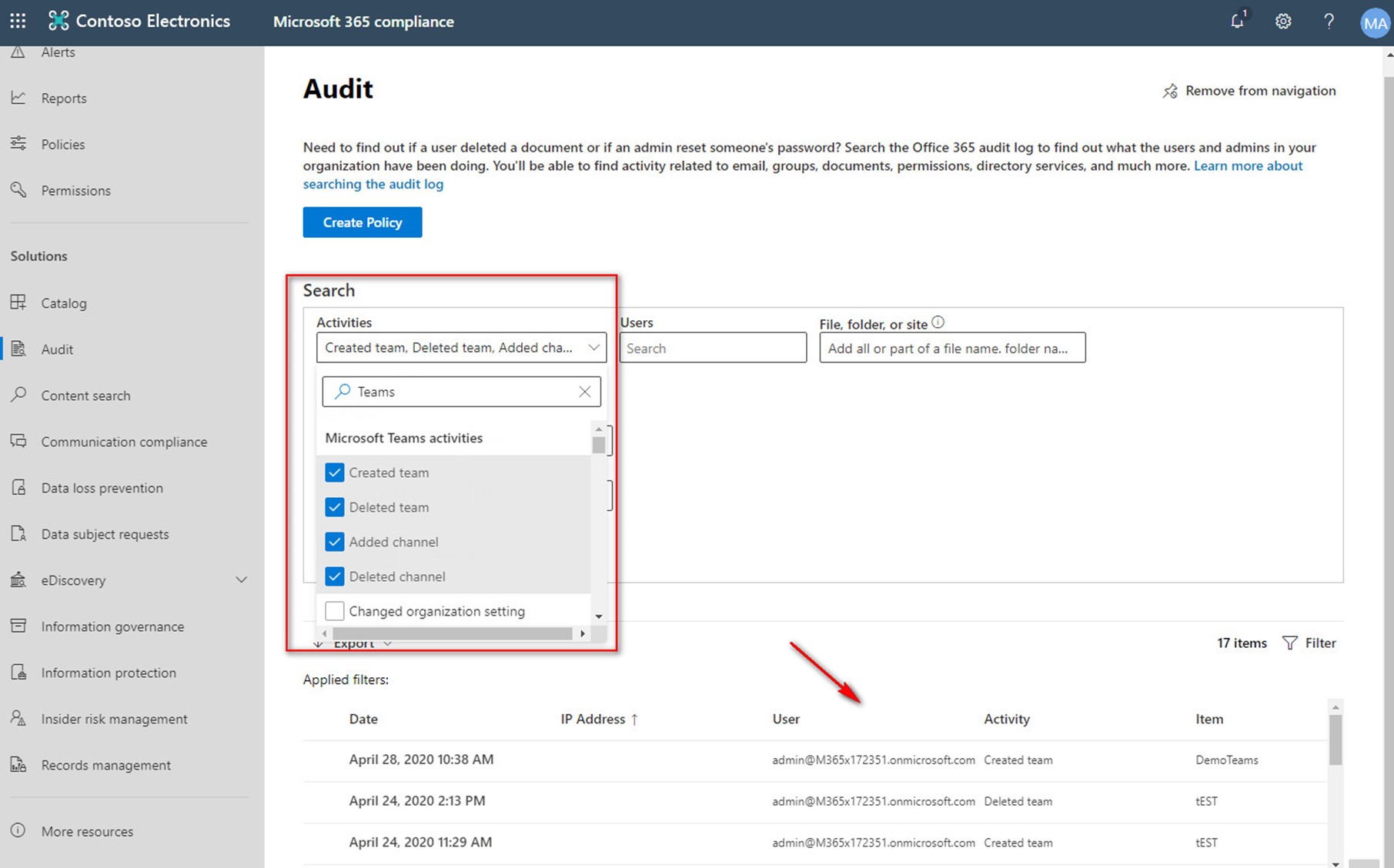

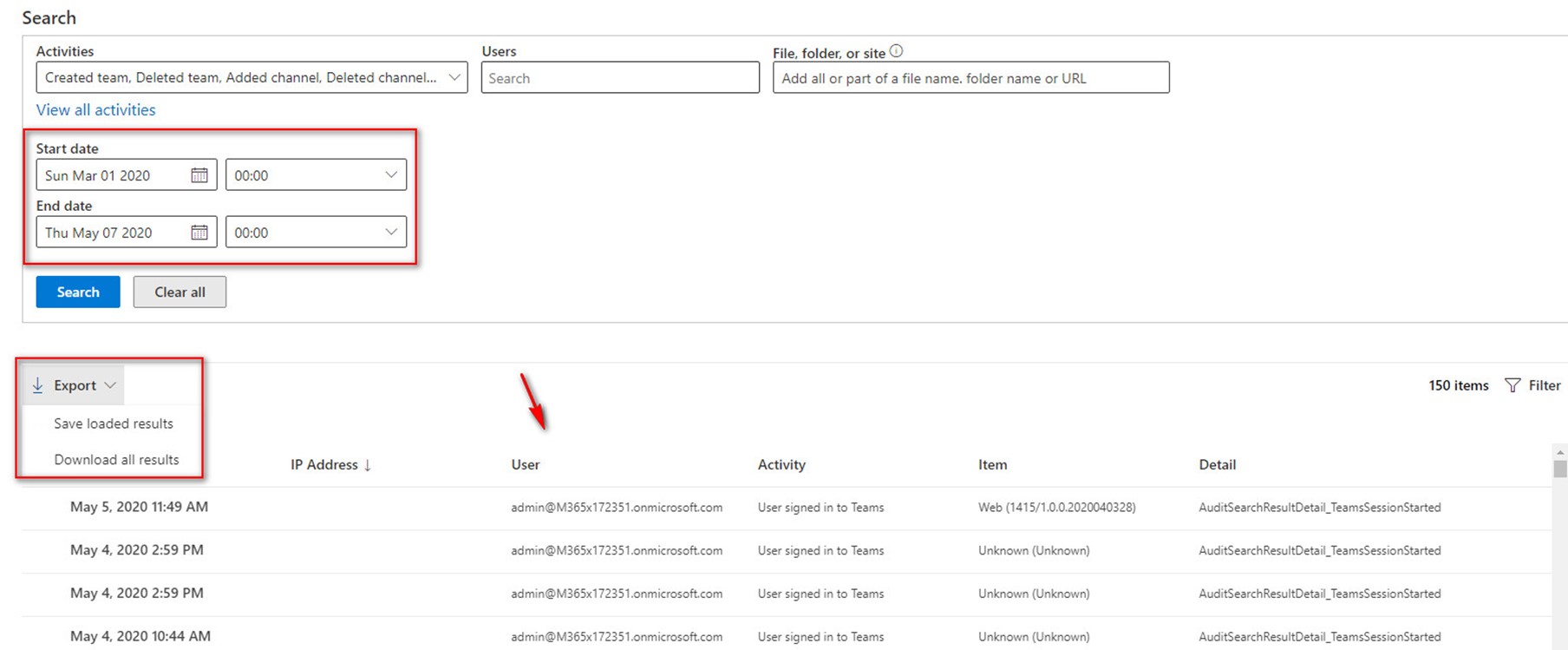

Audit log Search İncelemesi

Audit log arama özelliğini aktif ettikten sonra Microsoft 365 Compliance – Audit sayfasına gelerek, Microsof Teams ve diğer servisler ile ilgili Audit log (Denetim günlüğü) bulunmaktadır. Buna bağlı olarak Teams üzerinde oluşturulan, silinen ekip ve kanalların denetimi, yada Teams’e erişim sağlanan veya block’lanan kullanıcıların log’ları ve daha fazlası yer almaktadır.

Yukarıdaki ekran görüntüsünde uyguladığımız gibi, Team ve Channel’ların oluşturulması veya silinmesi filtresini aktif ederek, belirlediğimiz tarih aralığındaki tüm bu log’ların aramasını yaptığımız da Applied filters bölümünden ilgili log’lar göstermektedir.

Arama işlemlerini isterseniz bir activities‘e bağlı yada Kullanıcı ve dosya – klasör – site bazlı yapabilirsiniz. Ayrıca belirlediğiniz kritellerdeki log’ları bir csv formatından masaüstünüze indirebilirsiniz.

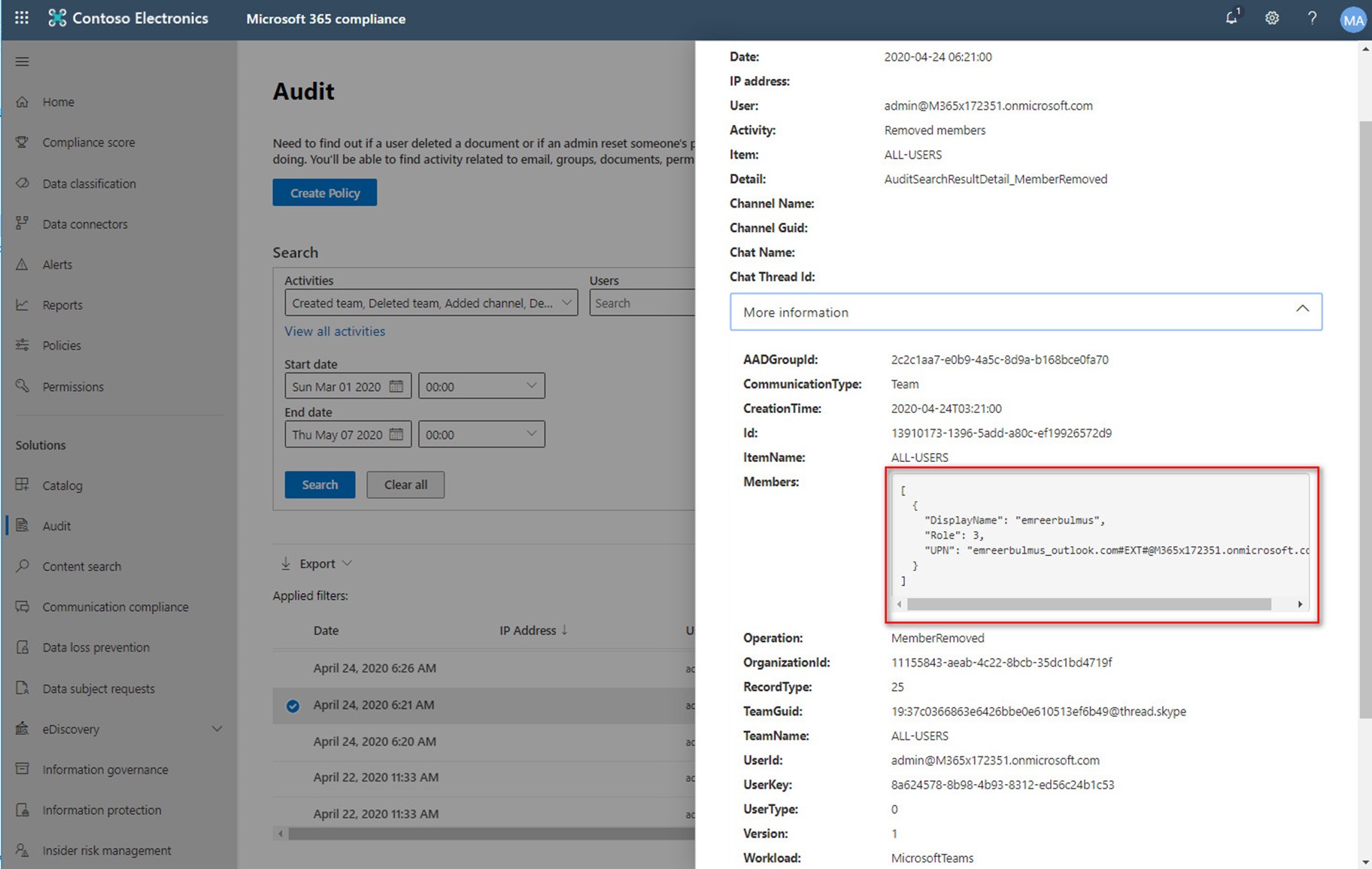

Burada örnek olarak search ettiğimiz bir olayı detaylı olarak incelediğimizde, Teams üzerindeki ALL-Users ekibinin bir üyesi olan “emreerbulmus@outlook.com” kullanıcısı bu ekipten (ALL-Users) çıkarıldığının uyarısı görülmektedir. Activitiy başlığı ise Removed Members olarak görülmektedir.

Veriler ne kadar süre saklanır? Denetim günlüğündeki etkinlik 90 gün boyunca saklanır.

Faaliyetin denetim günlüğüne yazılması ne kadar sürer? Faaliyet o365 portalında uygulandıktan sonra (yani bir takımın silinmesi) söz konusu faaliyetin denetim günlüğüne yazılması 24 saate kadar sürebilir.

Denetim günlüğünü nasıl ararım? Denetim günlüğünü, başlangıç / bitiş tarihlerini / saatlerini, belirli kullanıcı hesaplarını veya belirli dosyaları, klasörleri veya siteleri belirterek arayabilirsiniz.

Audit Log’lar için Retention Policy nasıl oluşturulur

Microsoft 365 Compliance Audit Log’lar için Retention Policy oluşturabilir ve yönetebilirsiniz. Audit Log (Denetim Günlüğü) Retention politikaları, Microsoft 365’teki yeni gelişmiş denetim yeteneklerinin bir parçasıdır. Audit Log (Denetim Günlüğü) Retention politikası, şirketinizdeki denetim günlüklerinin ne kadar süreyle saklanacağınızı belirtmenize olanak tanır. Peki, denetim kayıtları için daha uzun saklama süresi nasıl yapılandırılır? Burada sormanız gereken ilk soru, aslında bir şey yapılandırmam gerekiyor mu? Varsayılan olarak 90 günlük saklama süresi belirtilmektedir. Bununla birlikte, Microsoft’un Azure AD, Exchange Online ve SharePoint Online’dan oluşturulan etkinlikler için yapılandırmalarda yer almaktadır. Ek bilgi : https://docs.microsoft.com/en-us/microsoft-365/compliance/audit-log-retention-policies?view=o365-worldwide#more-information.

Varsayılan politikanın kapsadığı etkinlik listesinden memnun değilseniz veya özel bir saklama süresi oluşturmak istiyorsanız.

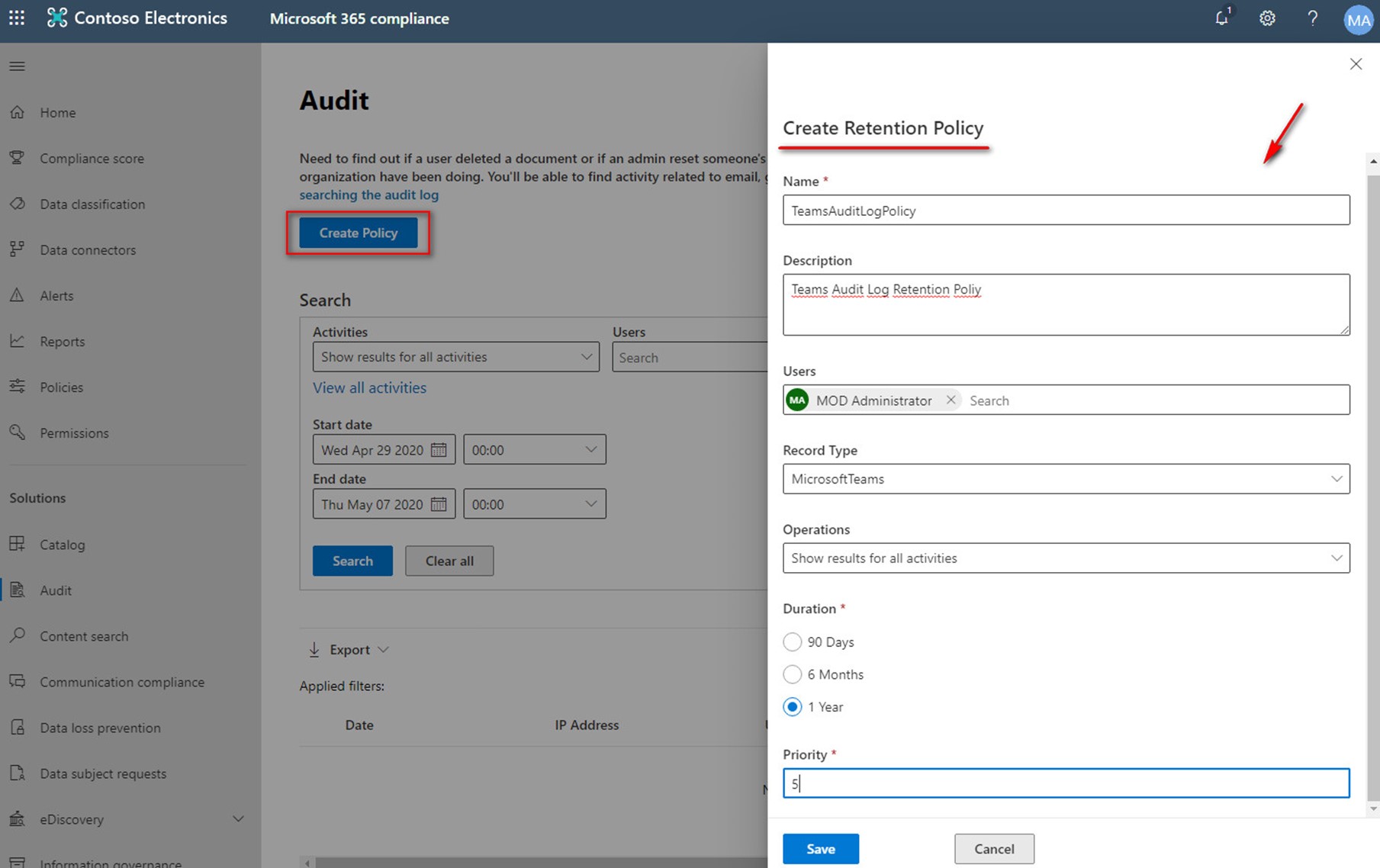

ilk olarak https://compliance.microsoft.com/ adresine gidin ve ardından Microsoft 365 Compliance sayfasında Audit bölümü altına aşağıdaki resimde görüldüğü gibi Create Policy oluşturma butonu yer almaktadır. Burada Audit Retention Policy

oluşturabilirsiniz.

Açılan sayfadaki alanları istediğiniz kritellere göre planlayıp doldurabilirsiniz.

- Name: Audit Retention

politikasının adı belirlenir.

- Description: Politikanın işleyişini tanımalamak adına isteğe bağlı olarak doldurulur.

- Record types: Politikanın uygulanacağı denetim kayıt türü belirlenir. Burada Microsoft Teams’ bağlı bir kayıt türü belirledim.

- Operations: Seçtiğiniz kayıt türlerine bağlı etkinlikler yer alır. Burada politikayı uygulamak için belirli etkinlikler seçebilirsiniz. Belirli etkinlikleri seçmezseniz, politika seçilen kayıt türündeki tüm etkinliklere uygulanır.

- Users: Politikayı uygulamak için bir veya daha fazla kullanıcı seçebilirsiniz. Bu kutuyu boş bırakırsanız, politika tüm kullanıcılara uygulanır.

- Duration: Politika kriterlerini karşılayan denetim günlüklerinin tutulması için sunulan süreler yer alır.

- Priority: Bu değer, kuruluşunuzdaki denetim günlüğü tutma politikalarının işleme koyulma sırasını belirler. Örneğin, öncelik değeri 5 olan bir politika, öncelik değeri 0 olan bir politikaya göre daha önceliklidir.

Not: Herhangi bir özel Audit Retention Policy

politikası, varsayılan politikaya göre daha önceliklidir.

Sonuç: Bir kullanıcının ve yöneticinin Microsoft Teams’de gerçekleştirdiği etkinlik, BT’nin bir araştırma gereğinde, rutin denetimler sırasında veya ortam içinde değişiklikler meydana geldiğinde belirli periyotlarda uyarılar alınması önerilir.

TAGs: MicrosoftOffice365, Office365, AuditLogSearch, RetentionPolicy, Security&Compliance, MicrosoftTeams, Teams, TeamsMeeting, Audit, Policy, TeamsSecurity,Channel, ExchangeOnlineProtection, Powershell